サプライチェーンセキュリティ

ネットワーク脅威検知ソリューション

サイバー攻撃による情報漏えいやサプライチェーンへの脅威は、企業にとって大きなセキュリティリスクです。

当社はIronNet社のセキュリティ製品「IronDefense」「IronDome」を活用し、サイバー脅威に対抗する企業、業界・グループ企業向けに、効果的なサイバー攻撃検出と、集団防衛によるセキュリティ監視・対策を支援する「ネットワーク脅威検知ソリューション」を提供します。

※IronNet社は、イギリスのセキュリティ製品検査機関SE Labsの最高位(AAA)を獲得しています。

サプライチェーンセキュリティ

「ネットワーク脅威検知ソリューション」では

このような課題を解決します!

- セキュリティ担当者の負荷が増加しているため、支援してほしい

- サイバー攻撃に気付くのが遅れ、被害拡大の懸念がある

- サプライチェーン全体でセキュリティを強固にしたい

- 予兆検知された脅威に対して、セキュリティ 担当者と連携して対策を支援

- 予兆検知によりネットワークの脅威を可視化、早期警戒を実現

- 業界やグループ企業などの間で脅威を監視し、情報共有することで、集団でのセキュリティ対策が可能

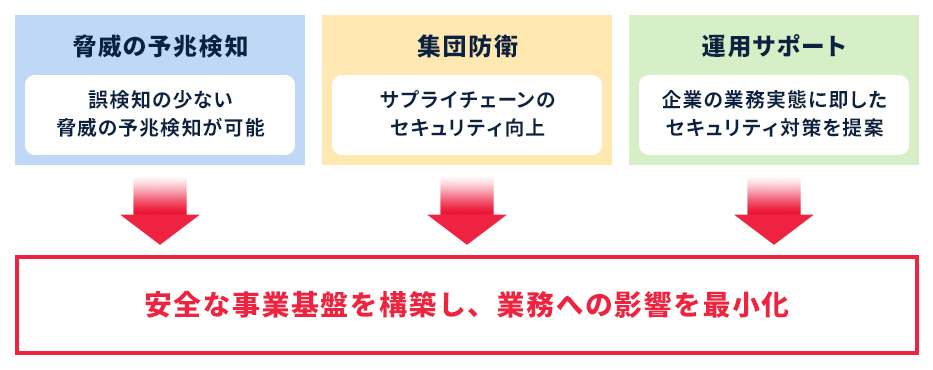

サプライチェーンセキュリティ『ネットワーク脅威検知ソリューション』の特長

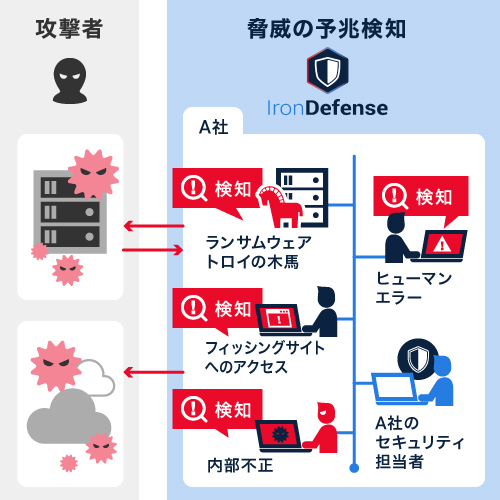

脅威の予兆検知

- 通常と異なる挙動を脅威として通知

- エキスパートシステムにより優先順位付け

- 内部不正/ヒューマンエラーを検知

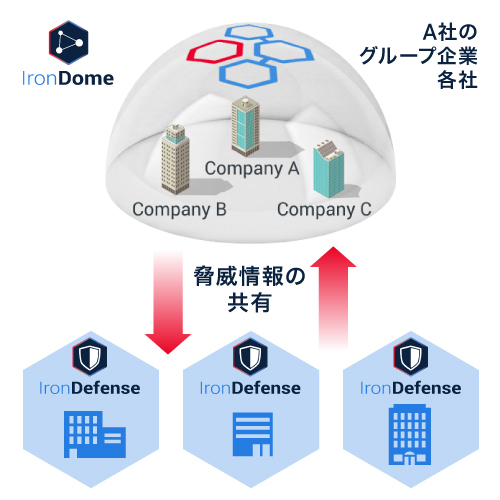

集団防衛

- サプライチェーンで脅威情報を匿名で共有※1

- ISAC※2のような組織団体で活用することで、効果的、かつ迅速なサイバー攻撃対策を支援

※1 本ソリューションを導入し、共有を許可している企業間で、匿名による脅威情報のみが共有されます

※2 ISAC(Information Sharing and Analysis Center):同じ業界の企業間でサイバーセキュリティに関する情報を共有し、知見と対応力を高めるために活動する民間組織

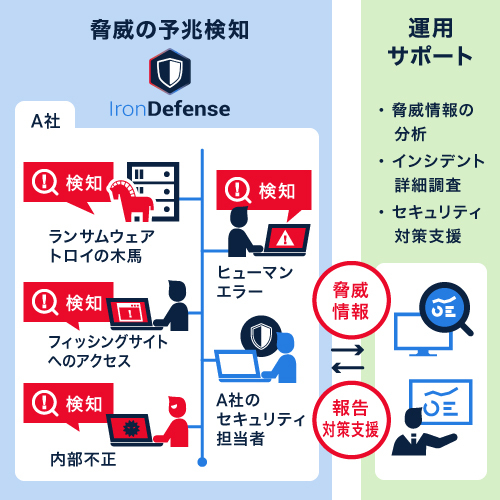

運用サポート

- セキュリティ担当者と連携し、インシデント調査を実施

- リスク診断によるセキュリティ強化の提案

サプライチェーンセキュリティ「ネットワーク脅威検知ソリューション」の活用例

活用例01不正なデータ通信の検知

脅威

社外への不正データ送信

検知の流れ

- 振る舞い/挙動検出を通じて、疑わしいネットワークトラフィックの特徴を検知

- エンドポイント分析により、Emotetマルウェアの感染からのDNSトンネリングと判明

効果

- EmotetマルウェアによるDNSトンネリングでの不正なデータ送信を検知し、お客さまのファイアーウォールのブラックリストに追加、被害の拡大を防止

活用例02未承認ソフトウェアのダウンロードを検知

脅威

未承認のソフトウェアのダウンロードとインストール

検知の流れ

- ネットワークトラフィックの「通常の状態」を安全のベースラインとし、ベースライン情報が認識していない挙動を素早く検知し、評価

- SOC※へ、従業員が未承認のソフトウェアをダウンロードしたと警告

※SOC(Security Operation Center):ネットワークなどを監視し、サイバー攻撃の検知や分析を行う組織

効果

- 未承認のソフトウェアのダウンロードを検知、インストールを抑止

(Webサイトへのアクセスは許可されていたが、従業員による未承認ソフトウェアのダウンロードが抑止できておらず、潜在的な脅威となっていた。)

活用例03ソフトウェアのバックドアを悪用したサイバー攻撃を検知

脅威

ソフトウェアのぜい弱性を悪用した不正アクセス

検知の流れ

- ソフトウェアのバックドアを悪用されマルウェアに感染

- マルウェアによる不審なネットワークトラフィックを検知し、警告

効果

- ネットワーク上の不審な通信からマルウェアの感染を検知、早期対応により、被害の拡大を防止

- 脅威情報を本ソリューションを通じてグループ間で共有※することにより、サプライチェーン全体で、インシデントが発生する前に警戒とぜい弱性の対策を実施

※本ソリューションを導入し、共有を許可している企業間で、匿名による脅威情報のみが共有されます。